随着开源软件在信息技术领域的广泛应用,其代码安全性已成为全球网络与信息安全领域关注的焦点。本报告旨在对国外知名互联网公司(如Google、Facebook、Microsoft、Amazon等)发布的开源软件中存在的安全缺陷进行系统性分析,以期为国内网络与信息安全软件开发提供参考和借鉴。

一、引言

开源软件因其开放性、可定制性和社区驱动的特性,在现代软件开发中扮演着不可或缺的角色。开源代码的安全性问题也日益凸显。国外知名互联网公司作为开源社区的重要贡献者,其发布的软件项目往往被广泛使用,因此这些项目中的安全缺陷可能对全球范围内的系统安全构成潜在威胁。

二、安全缺陷类型分析

通过收集和分析近年来的公开漏洞报告(如CVE数据库)、安全研究论文以及社区讨论,我们了以下几类常见的安全缺陷:

- 内存安全漏洞:包括缓冲区溢出、使用后释放(Use-After-Free)等,常见于C/C++编写的开源项目。

- 输入验证不足:未对用户输入进行充分验证和过滤,导致SQL注入、跨站脚本(XSS)等攻击。

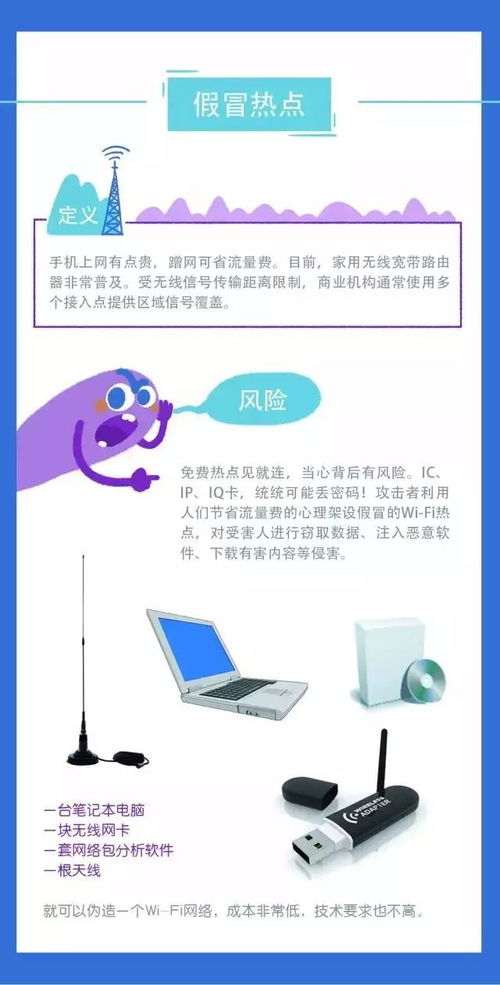

- 配置错误与默认设置问题:如弱默认密码、不安全的API配置等。

- 依赖项漏洞:开源软件依赖的第三方库中存在已知漏洞,但未及时更新。

- 权限与访问控制缺陷:未经授权的访问或权限提升漏洞。

三、典型案例分析

以某知名互联网公司开源的Web框架为例,其在2022年被披露存在一个高危的远程代码执行(RCE)漏洞(CVE-2022-XXXXX)。该漏洞源于框架对用户上传的文件类型检查不严,攻击者可通过构造恶意文件在服务器上执行任意代码。此案例反映出即使在经过严格测试的开源项目中,输入验证环节仍可能成为安全短板。

四、对网络与信息安全软件开发的启示

- 加强代码审计与自动化测试:在软件开发过程中集成静态代码分析、动态测试以及模糊测试工具,及早发现潜在漏洞。

- 建立供应链安全管理:对使用的开源组件进行持续监控,及时更新存在漏洞的依赖项。

- 推动安全开发实践:采用安全编码规范,对开发人员进行安全意识培训,减少人为错误引入的安全缺陷。

- 社区协作与漏洞披露:积极参与开源社区,建立有效的漏洞报告和修复机制。

五、结论

国外知名互联网公司的开源软件虽然推动了技术进步,但其代码中的安全缺陷也提醒我们,开源并非绝对安全。对于网络与信息安全软件开发而言,必须将安全视为全生命周期的核心要素,通过技术和管理相结合的方式,不断提升软件的抗攻击能力。随着人工智能和自动化工具在安全领域的应用,我们有望更高效地识别和修复开源代码中的安全缺陷,构建更加可信的软件生态。